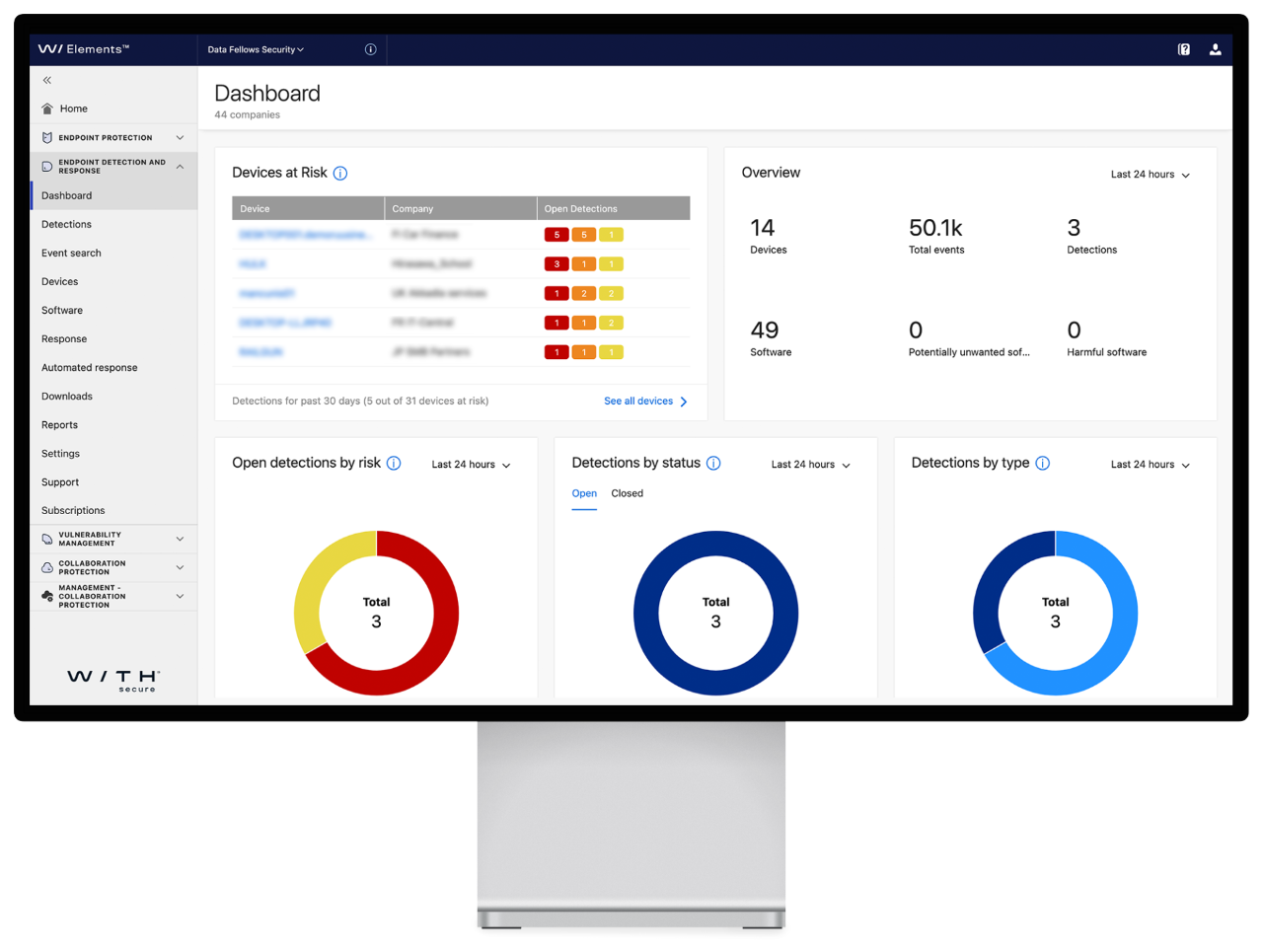

Broad Context Detection™

Le contexte global des attaques ciblées apparaît immédiatement sur une chronologie qui indique les hôtes touchés, les événements d'intérêt et les actions recommandées..

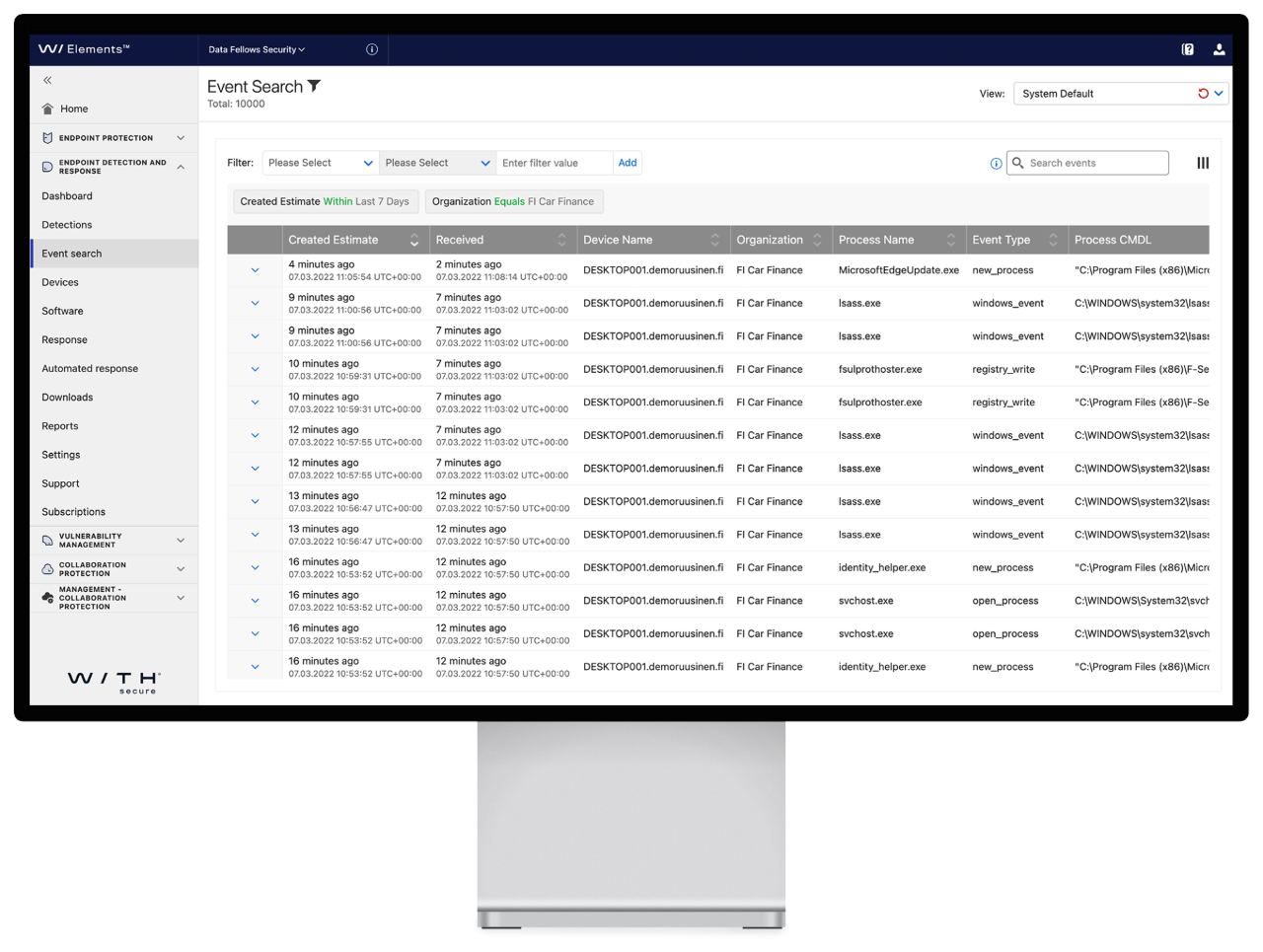

Recherche d'évènements

Cette fonctionnalité intégrée vous permet d'afficher, de rechercher et d'explorer les données d'évènements collectées à partir des endpoints de votre entreprise et liées à des Broad Context Detections (détection de contexte général).WithSecure™ Elevate

Certaines détections exigent une analyse approfondie des menaces ainsi que des conseils de spécialistes de la cybersécurité. Le cas échéant, vous pouvez utiliser le service intégré « WithSecure™ Elevate ». Ce dernier offre un examen professionnel des éléments liés à la Broad Context Detection™ (méthodes, technologies, itinéraires réseau, origines du trafic et chronologies) pour vous fournir des instructions de réponses efficaces.Réponse automatisée

Vous pouvez appliquer des mesures de remédiation automatisées pour contenir en permanence les cyberattaques ciblées et ainsi réduire leur impact lorsque cela s'avère nécessaire. Cette automatisation vise à aider les équipes qui sont uniquement disponibles pendant les heures ouvrées, en prenant compte de la gravité des détections.Isolement des hôtes

l est essentiel de stopper les attaques aussi vite que possible. C'est précisément ce que l'isolement des hôtes vous permet de faire. Lorsqu'une violation est détectée, vous pouvez isoler manuellement ou automatiquement les hôtes touchés du réseau et ainsi empêcher l'attaquant de les utiliser.